当サイトに関する話題が連続しますが、他にほとんど例のない、当サイトにのみ顕著な特殊事例は、専門家にもほとんど知られていない、WEB問題の盲点になっていることに気づきましたので、ご報告させていただきます。一言でいえば、日本でもサイトの検閲ブロックがなされてるのでは?という事態に遭遇したことです。(アイキャッチ画像の背後のWEB空間のイメージ図は、Memeplexにて作画)

(本ブログでは、DNSサーバーに関するわたしの理解が不十分なことから、事実誤認の記述も多々見受けられます。DNSサーバーに関しては、より正しい理解のもとで書いております「葦の葉ブログ3rdも消滅」をご覧ください。2024/9/24)

1.サイトがブロック

前号サイト移転では、サイトにパラサイトされていることをご紹介しましたが、公開後、当サイトが検閲ブロックされているのでは?と思われるようなデータに遭遇しました。

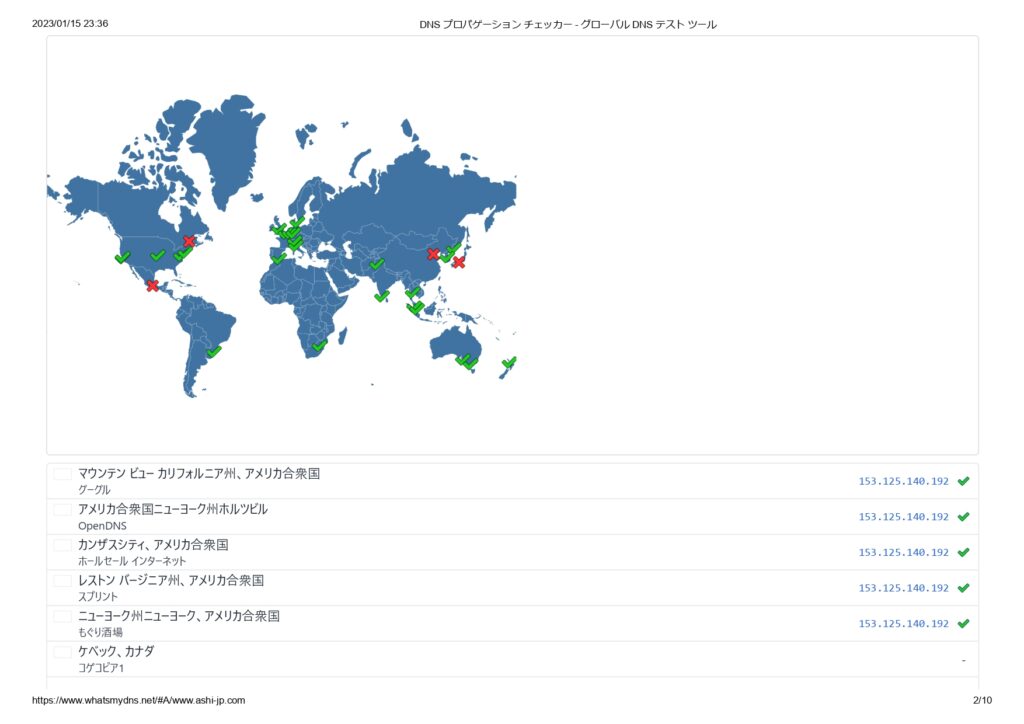

一昨日たまたま、IPアドレス(サイトURLをコンピュータ用に変換した数字によるアドレス)のグローバルな伝播状況を調べる、DNSチェックサイト『DNS Propagation Checker』を発見しました。さっそく試してみましたが、結果に大驚愕!

「葦の葉ブログ」のURL(ashi-jp.com)が、以下の画像のように海外のみならず、日本国内でもブロックされていたからです。

葦の葉ブログのURL(ashi-jp.com)を入力した結果が、以下の、解説付きの画像です。

上記リストには、メキシコ、中国、日本の3か国に赤い「×」印がついています。Chrome、Edge、Firefox、どのブラウザでも同じ結果でした。

国名・都市名の下には、通信会社などの名前が表示されていますが、日本は設置場所は大阪で管理はニフティとなっています。

中国では、ネットは国家管理になっていますので、当サイトは危険視されているのでしょうか。中国よりも韓国でブロックされそうですが、なぜ中国でブロックされてるのか、不思議ですね。(*後述しますが、後に解除)

メキシコでもなぜ接続されていないのか不可解ですが、最大の謎は日本のニフティがブロックしていることです。(*こちらも同様、後述しますが、後に解除)

このDNSチェッカーによって初めて、長年の疑問が氷解しました。

一つ目は、何年も続く、毎月3万~6万もの「サイトが見つからない」という404表示の多さ。

二つ目は、日本国内からのアクセスよりも海外からのアクセスが圧倒的に多いこと。

DNSサーバーでブロックされていたわけですから、大量の404は当然すぎる結果でした。しかし日本で発信しているサイトが日本国内でブロックされているとは、いったい誰が想像できたでしょうか。維新批判してもほとんど効果がなっかたのも当然でした。お膝元の大阪にあるらしいサーバーでブロックされていたのですから。

ただ、ブラウザのキャッシュ機能で当サイトにアクセスされた場合や、日本・大阪以外に設置されたサーバーを経由した場合は、ブロック回避は可能だったと思います。海外からのアクセスよりかなり数は少ないとは言え、日本からのアクセスもありますので、それはブロック回避の結果だと思われます。

という事実を知った今となっては、サーバーは日本国内に置くべきだという主張の根拠が揺らいできますね。由々しき事態ではありませんか。

2.無防備なDNSサーバー

その前にDNSサーバーについてご説明します。以前にもご紹介しましたが(GMOとドメイン関連ブログ)、再度素人解説をいたします。

ashi-jp.comのようなURLは我々人間には認識しやすいですが、このままではコンピュータでは認識されないので、1と2しか認識しないコンピュータ用に、数字に変換したものがIPアドレスです。「ashi-jp.com」のIPアドレスは「153.125.140.192」です。

このIPアドレスの数字も、本来は1と2の2進法で表記されるコンピュータ言語を10進法に変換したものなので、人間にとっては2進法表記よりはまだしも認知しやすいとはいえ、「ashi-jp.com」の代わりにIPアドレスの「153.125.140.192」と表記されると、認知に抵抗がありますし、まず記憶に残りません。

つまり、サイトを閲覧するためには、人間用アドレスをコンピュータ用のIPアドレスに変換する中継基地が必要になります。それがDNSサーバーと呼ばれるものですが、ICANNという世界のドメインを管理する機関のもとに、DNSルートサーバーを起点に世界各地に配置されているアドレス変換専用のサーバーです。

DNSルートサーバーは、ICANNが単独で世界中のWEBアドレスを直接管理しているのではなく、12の民間の組織・団体が、「.com、org、net、jp、us」などの13のトップレベルドメイン(TLD)管理を行っています。しかし12の組織・団体だけで世界中のドメインを管理することは不可能なので、下部組織に管理を委託しています。

JPNIC(日本ネットワークインフォメーションセンター)のDNSルートサーバーによると、

2010年5月現在、ルートゾーンには約280個のTLDとそれぞれのDNSサーバ約1,600個の情報が登録されています(試験用のドメインを含む)。

現在はもっと増加しているはずです。

2010年5月現在、世界中の200以上のサイトでルートサーバが運用されており、「アジア太平洋地域ではルートサーバが40サイトで稼働しているという。(DNSルートサーバー)

同じIPアドレスが複数のサーバーで管理されているそうですが、やむをえないとは思うもののものの、ちょっと気になりますね。15年後の現在は、ルートサーバーを管理運用するサーバー(民間企業)は、さらに増加しているはずです。

加えて、キャッシュサーバーもDNSサーバーを構成ていることにも注目べきです。

JPRS(株式会社日本レジストリサービス)のDNSのしくみと動作原理~インターネットを支え続けるDNS~内の異なった機能を持つ2種類のDNSサーバーには、キャッシュサーバーの役目についても詳しく解説されています。

キャッシュサーバーの運用実態についての詳細は不明ですが、上記解説にあるように、またキャッシュサーバーの基本的な特性からも明らですが、キャッシュサーバーは、ルートサーバーで管理されている原アドレスをキャッシュした情報が管理されているということです。

DNSサーバーはトップレベルドメイン(TLD)ごとに分かれていますので、日本・大阪のニフティは、TLDの一つである「.com」の一部を、キャッシュサーバーで管理していたのだろうと思われます。

13あるTLDのDNSルートサーバーの管理者以外は公表されていないので、各TLDの下請け、孫請け、ひ孫受けサーバーなどについては、社名や関連情報は全く不明です。膨大な数に上るので、全貌把握は難しいのかもしれません。

ICANNも実態を把握できていないのではないかと思いますが、重要なドメイン管理が事実上ブラックボックス化している状況は非常に危険ではないかと思います。

と、長々とDNSサーバーについて解説してきましたが、おそらく世界中ほとんど誰もがその存在すら知らない、あるいは注意を向けることもないDNSサーバーが、今や地球を覆うWEB空間を支えているということ、WEB=DNSサーバーだということをお伝えしたかったからです。

人知れず、それほど重要な任務を果たしているDNSサーバー運営者には感謝すべきかもしれませんが、当然のことながら感謝だけではありません。

膨大な量のドメインを管理するために、ICANN⇒DNSルートサーバー(com 、jp、 orgなどの)管理者⇒下請け管理者⇒孫請け管理者・・・・、とドメイン管理が世界規模で多層化しています。しかも全て、法的な規制も義務もない民間企業です。

一般的な商取引に関する法律はどこの国にもあるはずですが、全く新しいWEBドメイン(WEBアドレス)という形を持たない、文字と記号だけで作られる新商品(ドメイン)をめぐる、不正や紛争を想定した法律はどこにも存在しません。

そもそもドメイン管理に関しては、各国個別の規制は意味をなしません。しかし国際機関となれば、現在の国連が象徴しているように、簡単ではありません。ICANNの権限強化もそう簡単ではないはずですが、ドメイン管理で不正が行われうるということを認識している専門家は、世界中探しても皆無に近いはず。ここが最大の関門ですね。専門家が知らないことを政治家が知っているはずはないからです。

しかしドメイン管理の重要性は今後ますます増大するはずです。現在使用可能なドメイン(IPアドレス)数は43億個だそうですが、近々ドメインが枯渇しそうだという。世界の人口が80億人を突破したことからすれば当然ですが、枯渇対策として、ほぼ無限に近くアドレスが利用可能な、IPv6という接続方式への移行が始まっています。現在の接続方式はIPv4。

詳しくは、【光回線】IPv4とIPv6の違いをわかりやすく解説。お金をかけずIPv6を導入できるサービスも。

地球大規模の、これほど膨大な数のアドレスを支障なく管理することは並大抵ではないと思います。AIを駆使して、管理の効率化は日々なされているはずですが、世界各地の民間企業で分散管理されているキャッシュサーバーも含めたDNSサーバーが、一切の不正なしに公正に運用されているのかどうか。この疑念を完全に払拭できる保証はどこにも存在しません。

日本のJPNICやJPRSは、厳格かつ公正に運営されていると思われますが、運営者によっては、公正さをなおざりにする例もあることは、GMOの異様な対応からも明らかです。

DNSグローバル浸透チェッカーで、当サイトの接続が遮断されている例も、公正さ放棄の一例ですが、動画不正でご紹介したような不正が、世界最大規模の動画サイトYouTubeで堂々と行われているのも、その一例。ある地域のDNSサーバーを悪用すれば、いとも簡単だということです。

参考までに、わたしの著作権を露骨に侵害した事例として、以下の画像を再掲します。わたしが作成した動画を無断使用したニセの著作権者、「に広告収益が支払われています。」「一部の地域で収益化されています。」が、本物の著作権者であるわたしは、収益ゼロ。

しかし現在のドメイン・アドレス管理体制下では、こうした不正を取り締まる権限はどこにもありません。ICANNと関連組織がそうした強い権限を持つためには、相応に財源と人員が必要ですが、おそらくそういう体制にはなっていないはず。

被害を受けた場合は、自分で証拠を集めて訴訟する以外には被害回復の手立てはありません。また、直接カネをだまし取られというケースではない、多重被害を受けているわたしの事例のような、ドメイン詐取によるネット上の著作権侵害は、警察に届け出るような被害だとも見なされていないはずですし、届け出ることも難しい。

そもそもわたしがターゲットになっているような、ドメインをめぐるネット被害は、その存在そのものがほとんど知られていないはず。事例そのものが少ないのかもしれませんが、特殊であるがゆえに、ドメイン・アドレス管理が抱える脆弱性が顕著に現れているはずです。

WEB空間の安全を脅かす不正が、世界各地に分散している、人目の届かないアドレス管理サーバーで行われている可能性はゼロではない、不正を行いうる状況にあるということを、世界中の皆さんに知っていただきたいと思います。

不正を正す第一歩は不正の事実を知ることから始まります。

3.検索の罠

以上のアドレスをめぐる不正の存在を否定できないという現実を前に、検索についても一考したいと思います。

読者がご自分のPCからashi-jp.comにアクセス⇒DNSルートサーバー⇒下請け管理者(下請けサーバー)⇒孫請け管理者(孫請けサーバー)・・・⇒ashi-jp.comのIPアドレス153.125.140.192を照合すると、読者のPCでサイトが開く。

こうしたサイトアクセスまでの流れの中で、ashi-jp.comのIPアドレス153.125.140.192がある特定のエリアの管理サーバ下では、別のIPアドレスに変えられるという可能性はゼロではないということは、YouTube動画不正の事例からも明らかです。

また当サイトは、すでに触れましたように、サイトが見つからないという404表示が毎月3万~6万ぐらい発生しています。一時、ネットで調べに調べて原因究明にかなり時間を費やしましたが、結局は原因不明。

さくらインターネットにも尋ねましたが、こちらでも分からずじまい。さくらからは、原因の可能性について何か説明を受けましたが、問題が解決しなかったからか、具体的な内容としては記憶に残っていません。

やむなく404問題は今日まで放置してきましたが、日本を含めて世界の数カ国で接続が遮断されていたことをDNSチェッカーが教えてくれました。理由はいとも単純。大量の404が発生するのも当然でした。

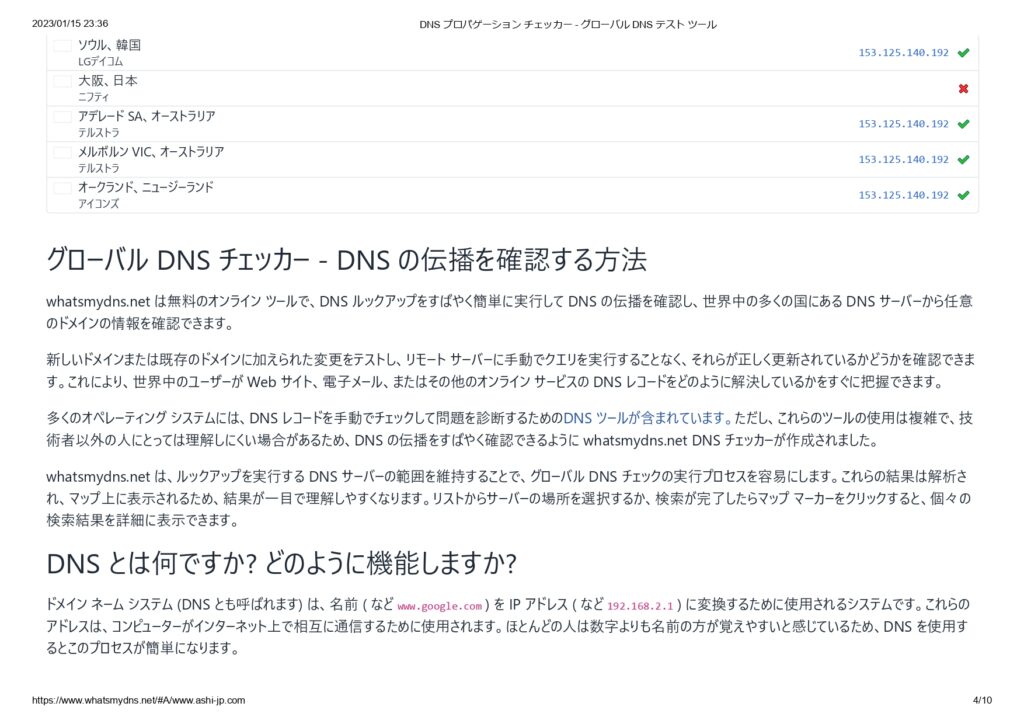

ただ、先ほど(1/17)確認したところ、基本的には結果が表示されないカナダを除いて、日本、中国、メキシコなど全てで接続されていました。ということは、他国はもとより、中国も政府や管理会社が遮断したのではないということです。現場の担当者によるものだったのかもしれません。

しかし今日の検索では、某ブラウザでは、遮断国は昨日以上に増えていました。このブラウザ名を公表するのがWEB空間の安全維持に資するのかどうか判断が難しいので、あえて「某」と表記しましたが、ブラウザの操作でも、ネット検索やサイト表示を操作することが可能だという事例として、画像なしでご紹介させていただきました。

ところで、マーケティングやGoogleで使われる検索データはどの時点のものなのかといえば、当然、読者が実際に各サイトを閲覧する時点で計測されるものです。つまり、キャッシュサーバーから読者のPCやスマホに、URLに対応するIPアドレスが届いた時点ということになります。

このIPアドレスがニセのサイトのもに書き換えられていたならば、YouTube動画不正のような犯罪も簡単に実行可能となるわけです。HPも動画も簡単に複製できますので、当サイトやわたしの発信をよくご存じの日本人以外では、ニセモノだとは分からないはず。あるは、元のわたしのサイトとは全く別のサイトに誘導することも簡単です。

当サイトのデータなどを格納しているサーバーで計測されるアクセス数と、Google検索で把捉されるアクセス数とが極端に違うという現象も、アクセスのキャッチ場所の違いも一つの要因であるはずです。

ちなみに、先月(昨年12月)の当サイトのアクセス数は

<当サイトのサーバーで計測)

月の統計 December 2022

全ヒット数 222876

<Google Analytics>

69(グラフつき表示ですが、グラフはカット)

当然ですが、Googleは、不正をそのまま受容。1日69というGoogleの計測では、当サイトへのアクセスは一日平均で2,多い時で3という惨憺たる結果になっています。しかしGoogleの責任というよりも、DNSサーバーの重要性に気がついていない、世界各国政府と専門家の責任です。

アフィリエイトやマーケティングデータなども、現状のままでは、こうしたアクセス妨害を回避することは不可能です。

4.ロシア国民へ

なお、前号サイトを移転でロシアから毎日1通メールが届くとご紹介しましたが、このブログ公開後は、1通どころか、ロシア語メールが毎日3通も4通も届くようになりました。

そのロシアのプーチンはウクライナに対して、さらに残虐非道な攻撃をしかけています。偉大なる帝政ロシアの復活が、プーチンの侵略の口実になっていますが、その帝政ロシアそのものが、武力による他国侵略で領土を拡大したことを思い起こせと言いたい。

ロシア国民の多くはは今なお、このプーチンを支持しているらしいですが、恥を知れと言いたい。

名も無い日本のサイトにパラサイトするような惨めなことをする以外に、ロシアには仕事がないということなのでしょう。

豊富な天然資源に頼る以外に、まともな産業振興もできず無能な産業政策を続けるだけで、残虐非道な侵略戦争をする以外に能力の無いプーチンを、大統領の座から引きずり下ろしなさい。それがロシア国民の世界に対する最大の責務ではありませんか。

なお、最近、ロシアのWEBセキュリティ企業が、Wordpressの脆弱性を突き止めて、問題のテーマやプラグインを公開しているという。

WordPressの“古いプラグインやテーマ”から侵入するサイバー攻撃、ロシアの企業が発表 標的のアドオンリストあり 2023/1/10 ITmedia(Yohoo)

かなりの数がリストアップされていますが、当サイトではどれも未使用、無縁です。この犯行のポイントは、リストアップされたテーマやプラグインなどに、目的のサイトから別のサイトに遷移させるプログラミングが書きこまれているとのこと。

本来のサイトではないニセサイトや危険なサイトへの誘い込みは、DNSサーバーを悪用せずともプログラミンを使って工作できるということです。DNSサーバーの悪用やブラウザでの工作などもプログラミンは必須ですが、工作場所は至るところにあるということですね。

WPの脆弱性にに関する、非常に具体的で貴重な調査結果を公表したロシア企業にはまず感謝したいと思います。しかし多数のロシア人が、そのWordpressを使ったわたしのサイトに貼りついていることをどう思われるでしょうか。

なお、DNSサーバーを使った不正が具体的

に確認できた今、ドメインを変えたぐらいでは不正なパラサイトを回避することは難しいことが分かりました。となると、独自ドメインを放棄する意味はないとも思われますので、前回発信しました、サイト移転に迷いが生じています。

●参照 ルートサーバーを死守せんとした米政府 2020-03-28

NEW!GMOとドメイン関連ブログ 2023-01-19